2HProtection– это известный своей надежностью плагин безопасности, помогающий предотвратить атаки хакерских ботов на сайт пользователя WordPress. Плагин добавляет уровни безопасности и фильтры для защиты от внедрения сценариев, атак Грубой Силы, XML-RPC и всего прочего. Устанавливается он дополнительно для более надежной защиты сайта.

Как скачать

Итак, как начать работать спокойно и безопасно с плагином. Авторизуйтесь в своей учетной записи 2HProtection и загрузите обычным образом премиум-плагин на компьютер.

Требования

Для установки 2HProtection, как минимум, потребуется WordPress 4.3 и PHP 5.6. Что касается серверов, то установить 2HProtection можно на Apache Server, LiteSpeed Server, NGINX Server, IIS Windows Server. Для каждого типа сервера есть свои инструкции по настройке, с которыми обязательно нужно предварительно ознакомиться. Учтите, что 2HProtection не поддерживает работу с аккаунтом WordPress.com Business.

WordPress.com

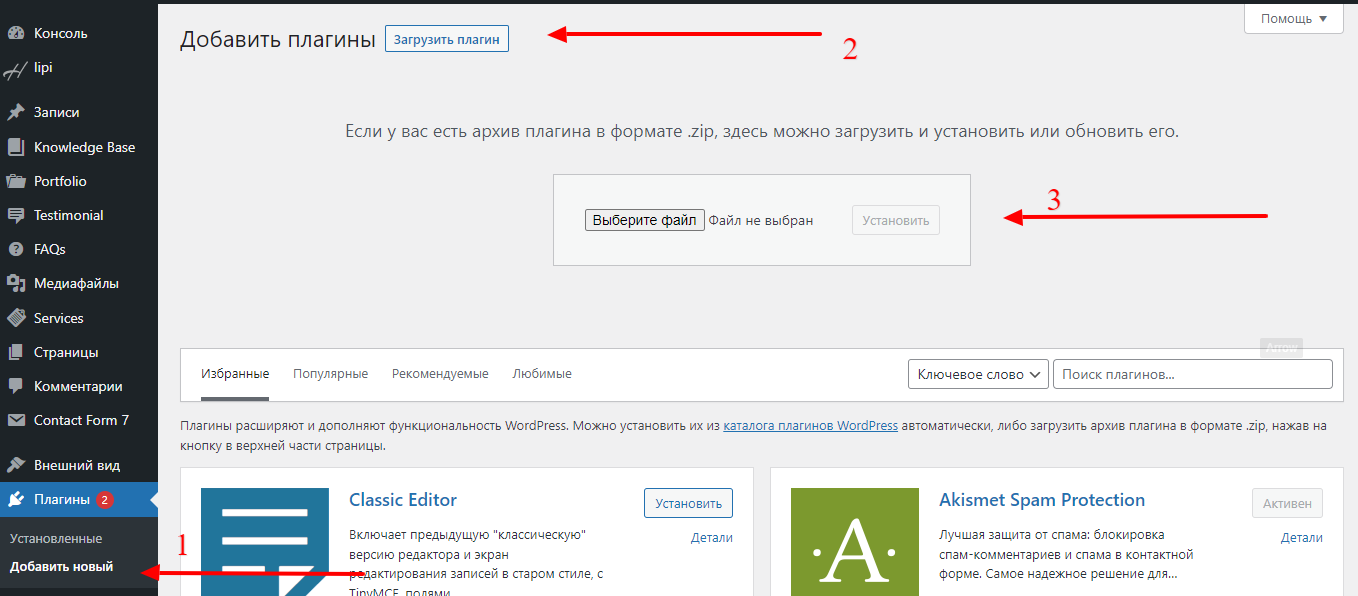

Следующий шаг – загрузите ZIP-файл с плагином в WordPress:

- На своем сайте WordPress войдите в систему как администратор.

- Найдите в меню слева вкладку «Плагины» и перейдите в нее.

- Найдите «Добавить» и нажмите на нее.

- Найдите кнопку «Загрузить плагин».

- Теперь загрузите со своего компьютера файл hide-my-wp.zip.

- Когда загрузка закончится, нажмите «Активировать плагин».

Активация плагина

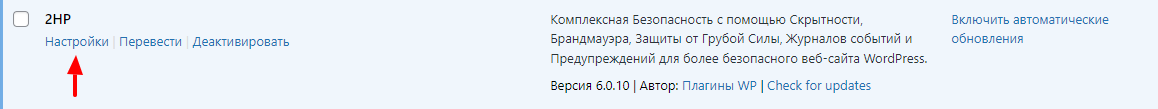

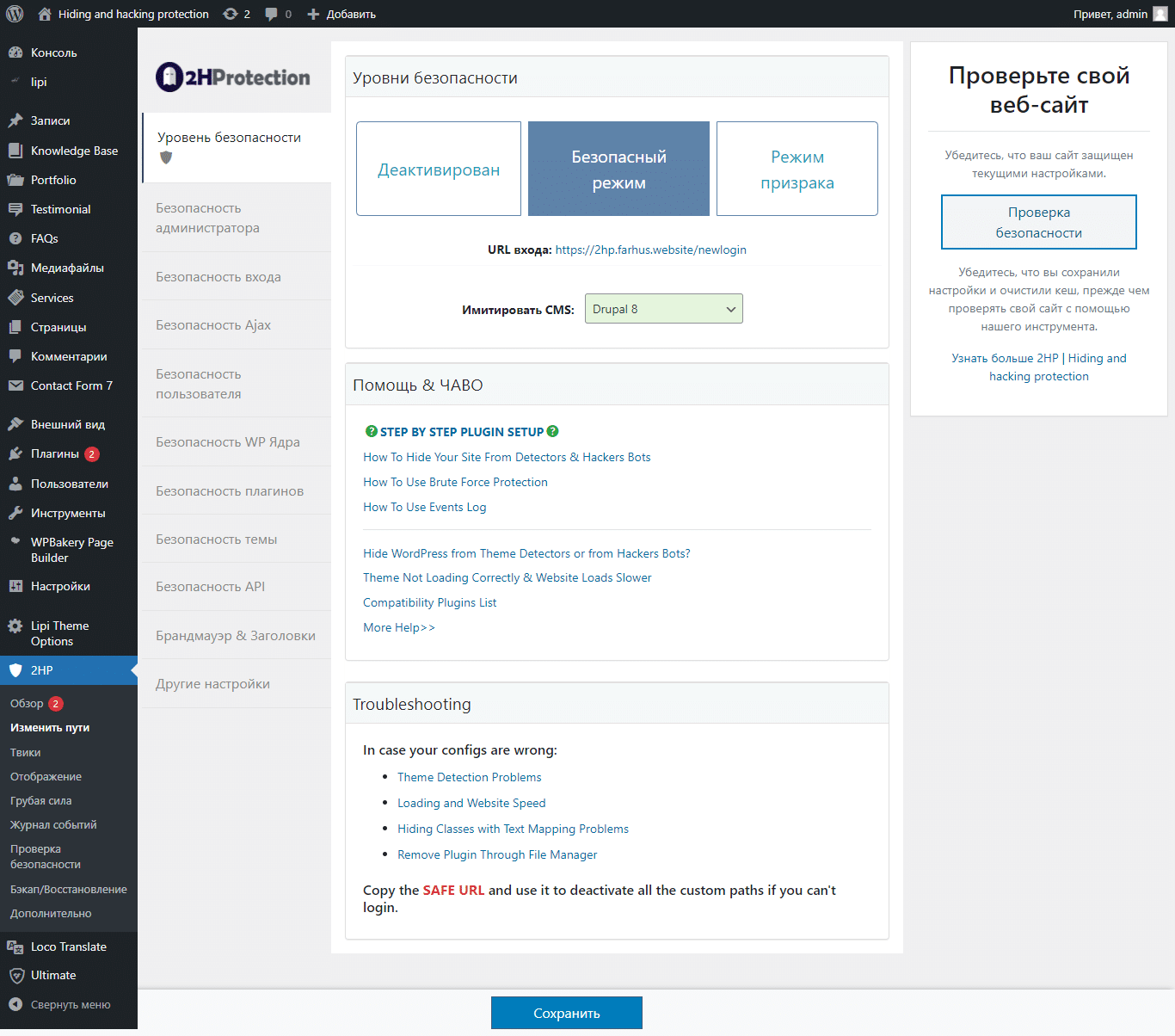

После полной установки плагина перейдите в 2HProtection в раздел Настройки.

В этом разделе вы увидите новую панель, в которой нужно ввести токен активации. Он указан в вашей учетной записи в разделе «История заказов / Активные лицензии». Ищите его по адресу https://account.hidemywpghost.com/user/auth/orders

Если по какой-либо причине учетные данные для входа оказались утеряны или вы не получили после покупки плагина адрес электронной почты аккаунта, пароль можно сбросить здесь: https://hidemywpghost.com/lostpass

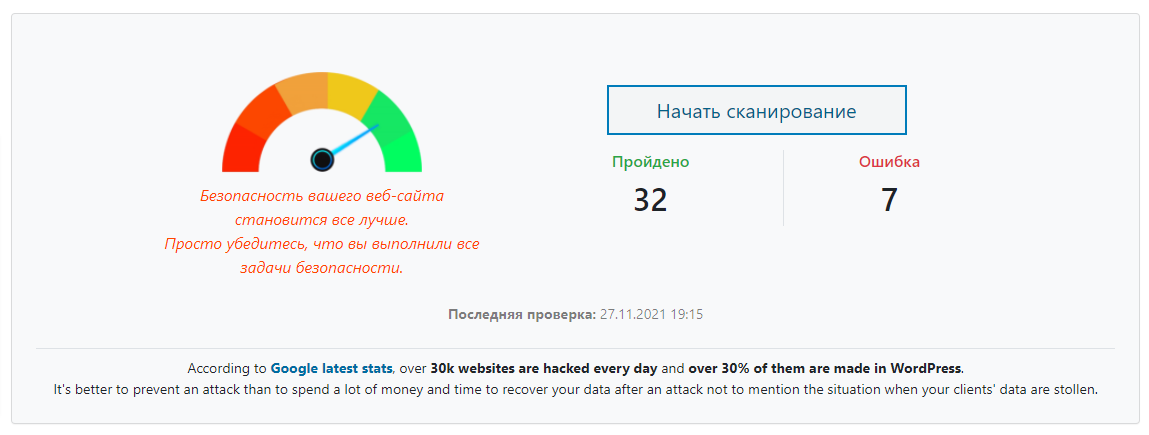

После добавления токена активации из учетной записи, кликните по кнопке «Активировать» для завершения процесса активации плагина. Теперь вы попадете в подраздел «Обзор», в котором можете посмотреть:

- график производительности, на котором указан текущий уровень безопасности сайта;

- отчет с первым списком действий, которые нужно предпринять для повышения уровня безопасности сайта (список создается на основе данных, полученных 2HProtection в результате первоначального сканирования вашего сайта на текущие проблемы с безопасностью).

Как это может выглядеть: Активация безопасного или призрачного режима поможет вам решить большинство проблем из этого первоначального отчета. Если появилось это сообщение, значит в следующий раз рекомендуется активировать безопасный режим. Сделайте резервную копию сайта перед активацией в безопасном режиме для предотвращения ошибки неправильной конфигурации.

Активация плагина в безопасном режиме

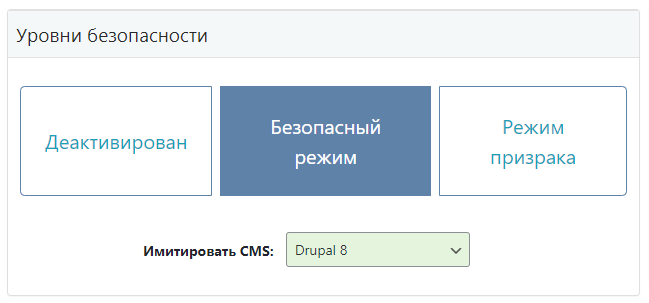

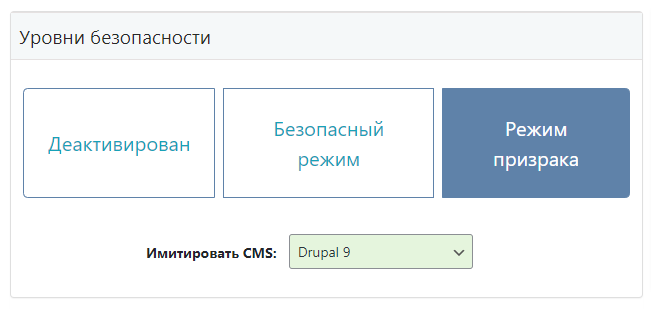

Чтобы активировать плагин в безопасном режиме, перейдите в 2HProtection в раздел Изменить пути, затем в подраздел Уровень безопасности и выберите безопасный или призрачный режим.

Изменение пути

После активации 2HProtection изменит пути:

- Путь входа теперь будет /wp-login.php .

- Путь к основному содержимому будет /wp-content .

- Ядро включает следующий путь /wp-includes .

- Путь загрузок будет /wp-content/uploads .

- Путь к автору будет /author .

- Путь к плагинам будет /wp-content/plugins .

- Путь тем будет /wp-content/themes .

- Путь к комментариям будет /wp-comments-post.php .

Пути на сервере меняться физически не будут. Безопасный режим просто добавит новые правила перезаписи в имеющийся файл конфигурации, чтобы старые пути оказались сокрыты от хакеров.

Теперь, после выбора безопасного режима появится всплывающее окно с детальным описанием предопределенных путей, установленных в этом режиме. Внимательно прочтите информацию в этом всплывающем окне и нажмите кнопку «Продолжить». Затем установите 2HProtection в призрачном режиме.

После его активации программа изменит пути:

- Путь администратора будет /wp-admin .

- Путь входа будет /wp-login.php .

- URL-адрес Ajax будет /wp-admin/admin-ajax.php .

- Путь к содержимому будет /wp-content .

- Ядро: /wp-includes .

- Путь загрузок будет /wp-content/uploads .

- Путь к автору будет /author .

- Путь к плагинам будет /wp-content/plugins .

- Путь тем будет /wp-content /themes .

- Путь к комментариям будет /wp-comments-post.php .

Физически пути на сервере также не изменятся. Призрачный режим добавит новые правила перезаписи в имеющийся файл конфигурации, чтобы старые пути были сокрыты от хакеров. Если возникнут проблемы с функциональностью, рекомендуется выбрать безопасный режим.

После активации призрачного режима появится всплывающее окно с описанием предопределенных путей, установленных в этом режиме. Внимательно прочтите информацию в окне и нажмите кнопку «Продолжить».

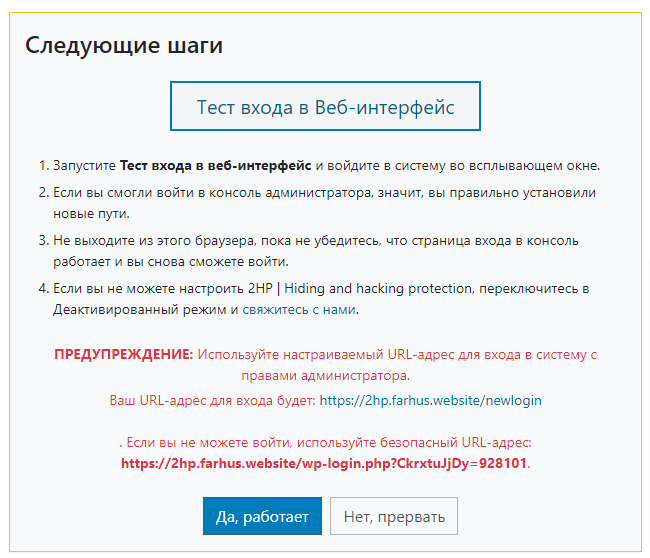

После подтверждения безопасного или призрачного режима, нажмите «Сохранить». Сразу появится всплывающее окно, предлагающее выполнить тест входа в Frontend для того, чтобы убедиться, что они загружены правильно. Следуйте всем предлагаемым инструкциям. Если в интерфейсе все правильно загружается, нажмите кнопку: Да, работает.

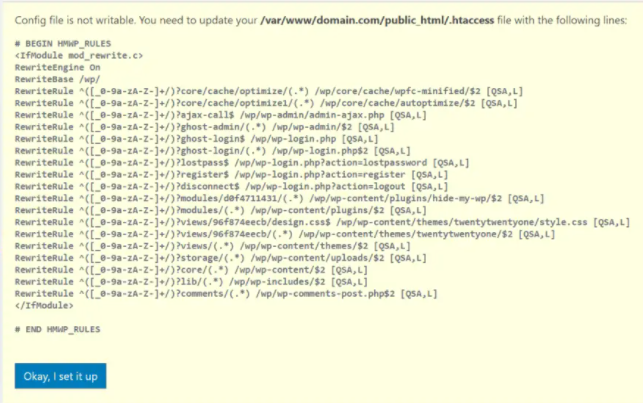

Это будет отображаться на серверах Apache. Для серверов NGINX будут показаны другие инструкции сверху на экране.

Обязательно скопируйте безопасный URL. Если будет ошибка конфигурации сервера или проблемы с совместимостью, это поможет войти в систему.

Если 2HProtection не сумеет применить коды перезаписи к файлам конфигурации (.htaccess для Apache, web.config для IIS, nginx.conf для Nginx), можно будет сделать это вручную. После настройки нужно нажать кнопку «Хорошо, я настроил».

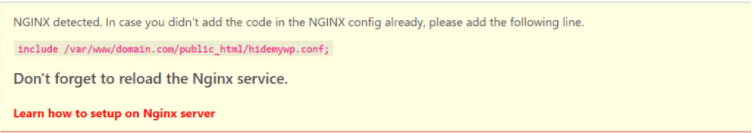

Если плагин установлен на сервере NGINX, потребуется доступ к файлу nginx.conf. Можно обойтись планом управляемого хостинга. Нужно добавить строку конфигурации в NGINX, а затем один раз перезапустить сервер. Все правила перезаписи есть в файле hidemywp.conf.

Для серверов NGINX нужно перезапускать NGINX после каждой процедуры настройки командой: sudo nginx -s reload. Для серверов Apache нужно убедиться, что параметр AllowOverride All установлен для текущего каталога в apache2.conf или httpd.conf.

Итак, после всех проделанных настроек пути автоматически изменятся на предопределенные. Нужно запомнить обновленный путь входа в систему, так как придется по нему получать доступ каждый раз при подключении к своему веб-сайту.

Дополнительные параметры

Можно настроить безопасный или призрачный режим по дополнительным параметрам:

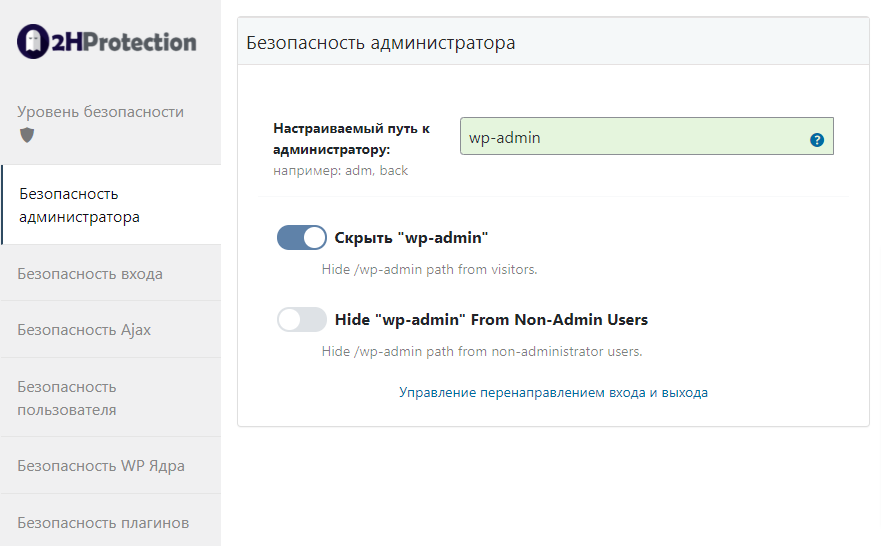

- Если вы решили настроить путь wp-admin или скрыть его от посетителей, откройте раздел “Безопасность администратора”.

- Если вы решили настроить путь wp-login.php или скрыть его от посетителей, откройте раздел «Безопасность входа». При настройке пути не нужно использовать слова «admin» или «login».

После настройки пути wp-login, нужно убедиться, что другие плагины этот путь не настраивали. 2HProtection это проверит автоматически и предложит другой путь для wp-login. Может возникнуть ситуация, когда путь wp-login был настроен с помощью 2HProtection, но потом был установлен другой плагин, с таким же настроенным путем. Если этот плагин без аналогичной проверки, ситуация может привести к конфликту. Придется выполнить несколько настроек пути wp-login.

Здесь можно сделать и другие дополнительные настройки:

- Настроить путь к забытому паролю.

- Настроить путь выхода и регистрации.

Перейдите в Ajax Security, когда захотите настроить путь admin-ajax.php для внешнего интерфейса. Можно сделать другие настройки.

Выберите, чтобы спрятать wp-admin из URL Ajax. Тогда будет видно /ajax-call в призрачном режиме и /admin-ajax.php вместо /wp-admin/admin-ajax.php безопасном режиме. Опция работает с настраиваемым путем admin-ajax.

Измените в вызовах Ajax пути. Если вы решили настроить путь к автору во внешнем интерфейсе, перейдите в User Security. Также на этой панели можно сделать еще одну настройку – скрыть URL-адрес идентификатора автора. После этого при включении URL-адреса, такие как domain.com?author=1, больше не будут для входа отображать имя пользователя.

В WP Core Security можно настроить общие пути WordPress и скрыть их:

- wp-content;

- wp-includes;

- wp-content/uploads;

- к комментариям.

После настройки можно скрыть измененные общие пути WP и выбрать расширения файлов, чтобы скрыть их на старых путях. Расширения будут скрыты для старых путей, но могут быть вызваны по новым путям.

Также в разделе «Пути изменения» можно:

- скрыть общие файлы WP (такие как: wp-config.php, license.txt, readme.html и пр.), в которых может быть информация о вашем WordPress;

- отключить просмотр каталогов.

После отключения просмотра каталогов хакеры больше не смогут увидеть что-либо из его содержимого.

Безопасность подключаемых модулей

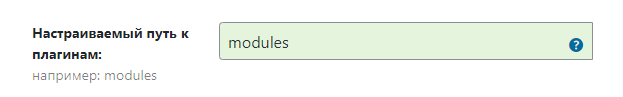

Если вы хотите перенастроить путь и имена подключаемых модулей во внешнем интерфейсе, нужно перейти в раздел «Безопасность подключаемых модулей». Здесь можно:

- задать свой путь к плагинам;

- скрыть имена плагинов;

- включить Hide WordPress Old Plugin Path – опцию для сокрытия старого пути /wp-content/plugins после изменения;

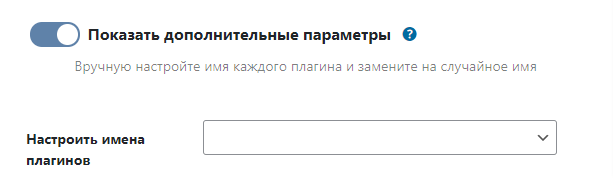

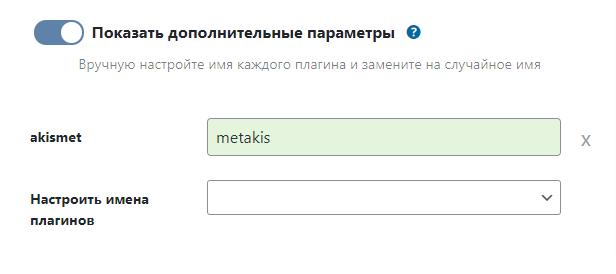

- настроить вручную имена каждого плагина в разделе Показать дополнительные параметры. Параметр отображается только при включенном Скрыть имена плагинов.

Чтобы присвоить плагину имя нужно сначала выбрать его из выпадающего списка. Все активные плагины будут отображены в раскрывающемся списке.

Если вам нужно, чтобы отображались также деактивированные плагины, нужно включить: Скрыть все плагины. Для WordPress Multisite будут отображаться все плагины. Затем запишите в специальном поле индивидуальное имя. Эту настройку можно выполнить для любых плагинов. Если же вы хотите элемент удалить и отключить настройку имени, нажмите на символ X.

Безопасность тем

Если вы хотите перенастроить путь и имена тем во внешнем интерфейсе, перейдите в Безопасность тем. Здесь можно:

- установить к темам свой путь;

- скрыть имена тем: при включенной опции программа будет присваивать каждой теме случайное имя;

- включить Hide WordPress Old Themes Path для сокрытия старого пути после его смены на новый;

- настроить имя стиля темы (по умолчанию style.css).

Для ручной настройки имени каждой темы, активируйте Дополнительные параметры. Они будут отображаться в случае, если параметр Скрыть названия тем включен.

Настроенные здесь имена тем будут заменять случайные имена выбранных тем. Если теме не будет присвоено собственное имя, 2HProtection будет дальше отображать случайное имя.

Чтобы теме присвоить собственное имя:

- из раскрывающегося списка выберите тему. Программа автоматически обнаружит темы (в том числе деактивированные) на вашем сайте в раскрывающемся списке;

- в специальном поле запишите индивидуальное имя. Не используйте слова, которые вы уже использовали для любого пользовательского пути.

Настройку можно повторить для любого количества тем, повторив вышеуказанный путь. Для удаления элемента или отключения настройки имени, достаточно нажать на символ X.

Безопасность API

Если вам нужно настроить путь к REST API и XML-RPC, откройте раздел «Безопасность API». Программа оставит по умолчанию wp-json как настраиваемый путь wp-json, так как многие плагины используют его для доступа к индексу REST API. Этот путь будет скрыт от внешнего интерфейса.

Здесь можно отключить доступ к REST API для пользователей, не вошедших в систему. Если REST API находится в отключенном состоянии, 2HProtection ограничит доступ к API посетителям сайта, однако оставит его открытым для зарегистрированных пользователей. Это предотвратит многочисленные ошибки в админке.

Из этого раздела можно сделать другие настройки:

Брандмауэр и заголовки

В разделе «Брандмауэр и заголовки» можно добавить заголовки безопасности и брандмауэр против сценариев и SQL-инъекций. Сначала перейдите в «Другие параметры», чтобы настроить путь к тегам или к категории.

Окончание настройки

После настройки нажмите «Сохранить» для подтверждения выбора и включите заново 2HProtection для применения изменений.

Перейдите в раздел Hide My WP, затем в Security Check и активируйте тестовый прогон, чтобы убедиться, что абсолютно все установлено правильно. Если остаются проблемы с безопасностью, требующие решения, кликните кнопку «Информация» и внимательно прочитайте детальные рекомендации по решению каждой проблемы. Некоторые проблемы можно автоматически исправить кликом мыши при помощи кнопки «Исправить».

Пользовательская CMS

После установки плагина в безопасном или призрачном режиме появится симулятор CMS, в котором можно выбрать между версиями Joomla или Drupal. Выберите любую CMS, которая вам нравится, и программа будет знать, какие теги и заголовки добавлять для детекторов тем.

Сообщения об ошибках

Давайте рассмотрим, какие ошибки могут появиться в процессе использования программы и как решить эти проблемы.

Срок действия ссылки, по которой вы перешли, истек.

Если вы выбрали неудачное время и подключаетесь к администратору в то время, когда идут проверки входа в Frontend и меняются коды безопасности. Тогда вам нужно просто обновить эти настройки, нажав клавишу F5 для перезагрузки и получения правильного ключа безопасности. Сразу после обновления нажмите кнопку «Да, работает» и новые настройки будут сохранены.

Вторая ошибка – Внимание! Пожалуйста, проверьте правила перезаписи в файле конфигурации. В этом случае действуют разные правила для разных серверов:

- NGINX: правила неверно установлены в файле конфигурации или же сервер NGINX забыли перезагрузить после сохранения настроек;

- Apache: для параметра Allowoverride было по ошибке установлено значение None вместо необходимого All, поэтому правила перезаписи из .htaccess не загружаются;

- Litespeed: то же самое – для параметра Allowoverride стоит ошибочное значение None вместо правильного All, поэтому правила перезаписи из Litespeed не загружаются;

- IIS: не установлена надстройка Rewrite Rules, поэтому правила не загружаются из config.